Группа учёных из американских университетов опубликовала отчет об атаке под названием GoFetch, которая использует уязвимость в чипсетах серий Apple M1, M2 и M3. Эта брешь позволяет извлекать секретные ключи, затрагивая криптографические алгоритмы, включая квантово-устойчивые. Процессоры серий Apple M разделяются на кластеры, такие как Icestorm и Firestorm. Однако механизм DMP (data memory-dependent prefetcher), который загружает содержимое памяти в кэш для ускорения обработки задач, стал объектом атаки по сторонним каналам.

В результате атаки GoFetch злоумышленнику требуется менее часа, чтобы извлечь 2048-битный ключ по криптоалгоритму RSA. Уязвимость не требует особых привилегий в операционной системе, что делает ее еще более опасной. Одно из возможных решений проблемы — constant-time защита, предполагающая, что все операции занимают одинаковое количество времени, тем самым ограничивая возможности анализа процессов злоумышленника.

Однако в статье исследователей утверждается, что DMP в процессорах Apple иногда может путать содержимое памяти, что нарушает модель constant-time защиты. В таком случае разработчики могут предпринять программные меры защиты, например, запускать операции шифрования и дешифрования на ядрах Icestorm, не имеющих DMP. Это может снизить производительность, но повысить уровень безопасности. Для чипа Apple M3 также возможно отключить DMP, однако неизвестно, насколько это повлияет на скорость выполнения задач.

Поделиться через:

Похожие новости

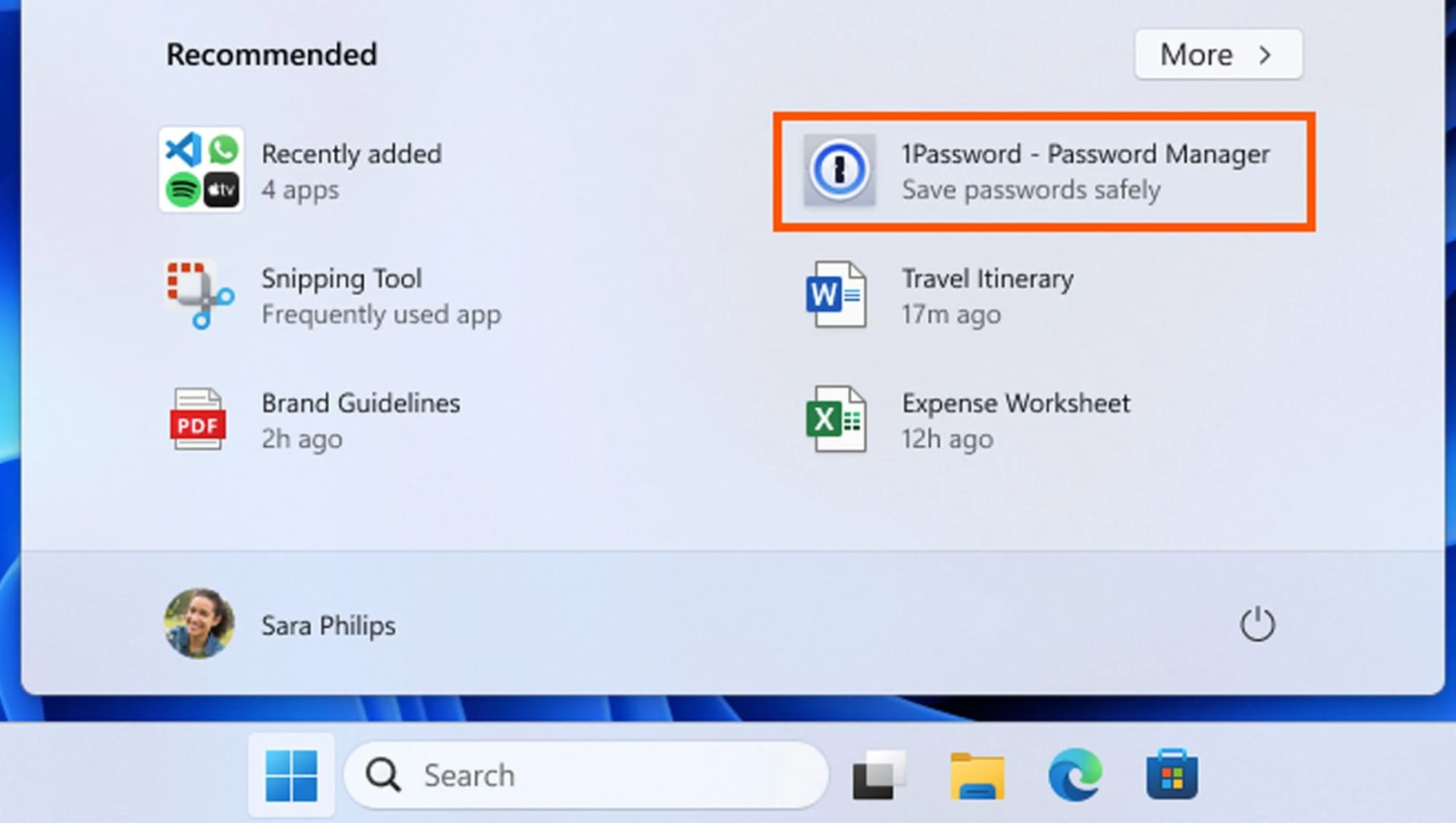

В Windows 11 начали показывать рекламу в меню «Пуск» и как теперь ее отключить?

Компания Microsoft выпустила обновление KB5036980 для операционной системы Windows 11, которое внедряет рекламу приложений из Microsoft Store в меню “Пуск”. Данное нововведение было предварительно протестировано в апреле, и теперь доступно…